24 stycznia 2018

11:56

Mikrotik - Logs backup - Local, FTP, e-mail

Kategoria: MikroTik | Tagi: backup, logs, mikrotik | Autor: Bartłomiej Gałęzia

11:56

Skrypt do zrzucania logów do pliku + wysyłanie ich na maila i FTP

System -> Scripts -> [+]

Name = "Logs_backup"

Source

# months array

:local months ("jan","feb","mar","apr","may","jun","jul","aug","sep","oct","nov","dec");

# get time

:local ts [/system clock get time]

:set ts ([:pick $ts 0 2].[:pick $ts 3 5].[:pick $ts 6 8])

# get Date

:local ds [/system clock get date]

# convert name of month to number

:local month [ :pick $ds 0 3 ];

:local mm ([ :find $months $month -1 ] + 1);

:if ($mm < 10) do={ :set mm ("0" . $mm); }

# set $ds to format YYYY-MM-DD

:set ds ([:pick $ds 7 11] . $mm . [:pick $ds 4 6])

# file name for logs backup - servername-YYYYMMDD-HHMMSS_logs.txt

:local fname ([/system identity get name]."-".$ds."-".$ts."_logs.txt")

:local sfname ("/".$fname1)

# backup logs

/log print file=$sfname1

:log info message="Logs backup finished (1/1).";

# ftp server

:local ftphost "192.168.1.1"

:local ftpuser "ftp_user"

:local ftppassword "ftp_password"

:local ftppath "/folder/subfolder/"

# upload the system backup

:log info message="Uploading logs backup (1/1)."

/tool fetch address="$ftphost" src-path=$sfname1 user="$ftpuser" mode=ftp password="$ftppassword" dst-path="$ftppath/$fname" upload=yes

# delay time to finish the upload - increase it if your backup file is big

#:delay 30s;

:local mname ([/system identity get name]." - Backup logs - ".$ds)

:local mailTo "admin@domain.com"

:local emailbody ("Plik z backupem logow: ".$sfname1)

/tool e-mail send subject=$mname to=$mailTo body=$emailbody

Następnie należy dodać skrypt do Schedulera

System -> Scheduler -> [+]

Name = "Logs_backup" Interval ="1d 00:00:00" On Event /system script run Logs_backup

9 września 2019

15:17

Mikrotik DNS to DHCP Server

Kategoria: MikroTik | Tagi: dns, mikrotik | Autor: Bartłomiej Gałęzia

15:17

Przy konfiguracji mikrotika natknąłem się na problem gdy IP przypisane do WAN jest wpisane ręcznie a w sieci LAN uruchomiłem router jako serwer DHCP.

Okazało się, że każdy klient DHCP potrzebuje informacji jaki jest adres DNS żeby móc otwierać strony www.

Rozwiązaniem jest wpisanie adresów DNS w ustawieniach serwera DHCP.

Menu -> IP -> DHCP Server -> [zakładka] Networks -> [+] -> Address = 192.168.0.1/24 -> DNS Servers = 8.8.8.8 192.204.152.34 -> [OK]

Dla pewności wpisałem DNSy Google i TP S.A.

19 czerwca 2018

13:07

Mikrotik Bruteforce web login prevention

Kategoria: MikroTik | Tagi: bruteforce, mikrotik | Autor: Bartłomiej Gałęzia

13:07

Skrypt blokujący adres IP do 3 nieudanych próbach logowania.

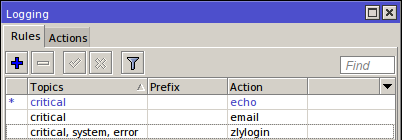

1. Dodajem akcję logowania "zlylogin"

System -> Logging -> [Actions] -> [+] Name: zlylogin Type: memory

System -> Logging -> [Rules] -> [+] Topics: critical, system, error Action: zlylogin

24 stycznia 2018

11:56

Mikrotik - Config backup - Local, FTP, e-mail

Kategoria: MikroTik | Autor: Bartłomiej Gałęzia

11:56

Jeden z prostszych skryptów z zadeklarowaną nazwą pliku

System -> Scripts -> [+]

Name = "autobackup"

Source

:local ts [/system clock get time]

:set ts ([:pick $ts 0 2]."_".[:pick $ts 3 5]."_".[:pick $ts 6 8])

:local ds [/system clock get date]

:set ds ([:pick $ds 7 11]."_".[:pick $ds 0 3]."_".[:pick $ds 4 6])

:local fname ("BACKUP-".[/system identity get name]."-".$ds."-".$ts)

:local sfname ("/".$fname)

/system backup save name=($sfname.".backup")

/export file=($sfname.".rsc")

Następnie należy dodać skrypt do Schedulera

System -> Scheduler -> [+]

Name = "autobackup" Interval ="1d 00:00:00" On Event /system script run autobackup

Zobacz całość

18 grudnia 2017

13:52

Mikrotik export DHCP config

Kategoria: MikroTik | Tagi: dhcp, mikrotik | Autor: Bartłomiej Gałęzia

13:52

/ip dhcp-server export file=leaseConfiguration.txt

14 grudnia 2017

14:37

Mikrotik VPN L2TP IPsec

Kategoria: MikroTik | Tagi: mikrotik, vpn | Autor: Bartłomiej Gałęzia

14:37

Zestawianie połączenia VPN przez L2TP + IPsec.

Wariantów jest kilka ale przedstawię mój ulubiony.

1. Uruchamiany server DHCP dla bridge'a do którego mamy podłączone wszystkie urządzenia w sieci.

Tworzenie bridge, przypisywanie adresu i instalacja DHCP jest omówiona w poprzednim poście:

http://blog.cssoft.pl/post/mikrotik-base-config

2. Tworzymy Profil użytkownika VPN.

PPP -> [zakładka] Profiles -> [+] -> -> Name: "users_vpn" -> Local Address: 192.168.1.100 //adres naszego mikrotika -> Remote Address: dhcp-pool //można też wpisać statyczny adres lokalny i zdalny

-> OK

Zobacz całość

6 grudnia 2017

13:12

Mikrotik block multicast

Kategoria: MikroTik | Autor: Bartłomiej Gałęzia

13:12

Aby zablokować ruch multicastów na danym porcie należy:

1. Upewnić się, że port wychodzący i przychodzący są połączone w jednym bridge'u.

Bridge -> [zakładka] Ports -> {ether1,ether2}

2. Dodać filtr w Bridge'ach blokujący pakiety przychodzące i wychodzące.

Bridge -> [zakładka] Filters -> [+] -> -> Chain: forward -> Interfaces -> In. interface: ether2 -> [zakładka] Advanced -> Packet type: multicast -> [zakładka] Action -> Action: block

Bridge -> [zakładka] Filters -> [+] -> -> Chain: forward -> Interfaces -> Out. interface: ether2 -> [zakładka] Advanced -> Packet type: multicast -> [zakładka] Action -> Action: block

Export z mikrotika

/interface bridge

add name=bridge_LAN

/interface bridge filter

add action=drop chain=forward in-interface=\

ether2 packet-type=multicast

add action=drop chain=forward out-interface=\

ether2 packet-type=multicast

/interface bridge port

add bridge=bridge_LAN interface=ether1

add bridge=bridge_LAN interface=ether2

http://u-to-l.blogspot.com/2012/06/dealing-with-multicast-traffic-on.html

28 listopada 2017

11:32

Mikrotik WLAN config

Kategoria: MikroTik | Tagi: mikrotik, wlan | Autor: Bartłomiej Gałęzia

11:32

Należy:

1. Dodać interfejs wlan1 do bridge1:

Bridge -> Ports -> [+] -> -> Interface -> wlan1 -> Bridge -> bridge1 -> OK

2. Ustawić hasło do sieci

Wireless -> [zakładka] Security Profiles -> [przycisk] "+" ->

-> Name -> "WLAN pass" -> WPA PSK -> [uncheck] -> WPA2 Pre-Shared-Key -> "supertajnehaslo"

-> OK

3. Ustawić tryb pracy i nazwę sieci (SSID):

Wireless -> [zakładka] Interfaces -> wlan1 -> [zakładka] Wireless ->

-> [przycisk] Advanced Mode

-> Mode -> ap bridge -> SSID -> "MikroWLAN" -> Security Profile -> "WLAN pass" -> OK

4. Włączyć interfejs wlan1:

Interfaces -> wlan1 -> [przycisk] enable

21 listopada 2017

12:31

Mikrotik Base Config

Kategoria: MikroTik | Tagi: mikrotik | Autor: Bartłomiej Gałęzia

12:31

1. Po pierwszym uruchomieniu MikroTika należy (przed podłączeniem do internetu!) wyzerować jego konfigurację.

Podłączamy się do MikroTika przez WinBox i wybieramy z menu:

System > Reset Configuration > [checkbox] No Default Configuration > Reset Configuration

Zobacz całość

21 listopada 2017

12:24

Mikrotik Routerboard RB2011UiAS-2HnD-IN default config

Kategoria: MikroTik | Tagi: mikrotik | Autor: Bartłomiej Gałęzia

12:24

# jan/02/1970 03:25:54 by RouterOS 6.40.3 # software id = 2PQ4-W30I # # model = 2011UiAS-2HnD # serial number = 11111111111111111

Zobacz całość

Wyszukaj

Ostatnie wpisy

- Błąd 403 - CyberFolks

- Generowanie pliku .ppk z klucza id_rsa

- SSH i FTP - Keep alive

- Thunderbird - Wyłączenie grupowania po wątkach

- Ubuntu 24 - Folder right-click New file

- Forticlient VPN - Ubuntu 24

- GIT - usuwanie dużych plików w repo (bitbucket.org)

- Codeigniter 3 - Połączenie z bazą Firebird

- Imagick - Batch resize JPG do 50%

- Codeigniter 3 - Kodowanie emotikonek w bazie

Kategorie

- Acronis (1)

- AIX (2)

- Android (5)

- Apple (1)

- Codeigniter (17)

- Codeigniter 4 (2)

- DevOPS (1)

- GIT (1)

- Grafika (3)

- Hosting (3)

- HTML (2)

- IBM_POWER (2)

- iRedMail (2)

- jQuery (6)

- Laravel (6)

- Linux (197)

- Linux Magazine (16)

- MikroTik (30)

- MySQL i inne bazy (13)

- Network (9)

- Nextcloud (7)

- PHP (46)

- Raspberry PI (27)

- Redmine (1)

- Security (2)

- Sprzęt (3)

- Tutoriale (4)

- VMware (1)

- Windows (31)

- WWW (27)

- XEN (1)

- Zabbix (10)